[실습] ⑤ Terraform을 활용한 Route Table과 Subnet 연결 및 보안 그룹 생성하기

2024. 11. 28. 03:02ㆍTerraform/[인프런] 아키텍처와 함께하는 Terraform

1. Route Table과 Public Subnet 연결

① 라우팅 테이블과 퍼블릭 서브넷 연결

# vpc.tf

# 6. 라우팅 테이블과 퍼블릭 서브넷 연결

resource "aws_route_table_association" "public_subnet_association" {

subnet_id = aws_subnet.public_subnet.id

route_table_id = aws_route_table.rt.id

}② 라우팅 테이블과 퍼블릭 서브넷 연결 확인

- 퍼블릭 서브넷에 라우팅 테이블(my-route-table)을 연결함으로써 외부 통신이 가능하게 됐다.

2. 보안 그룹 생성

① 보안 그룹 생성

- ingress는 인바운드 트래픽(외부에서 오는 트래픽)을 정의한다.

· 모든 IP 주소에서 SSH 접근을 허용

- egress는 아웃바운드 트래픽(서버에서 외부로 나가는 트래픽)을 정의한다.

· 모든 포트 범위, 모든 프로토콜, 모든 트래픽을 허용

# vpc.tf

# 7. 보안 그룹 생성(SSH)

resource "aws_security_group" "ssh" {

vpc_id = aws_vpc.vpc.id

ingress {

from_port = 22

to_port = 22

protocol = "tcp"

cidr_blocks = ["0.0.0.0/0"]

}

egress {

from_port = 0

to_port = 0

protocol = "-1"

cidr_blocks = ["0.0.0.0/0"]

}

tags = {

Name = "my-ssh-sg"

}

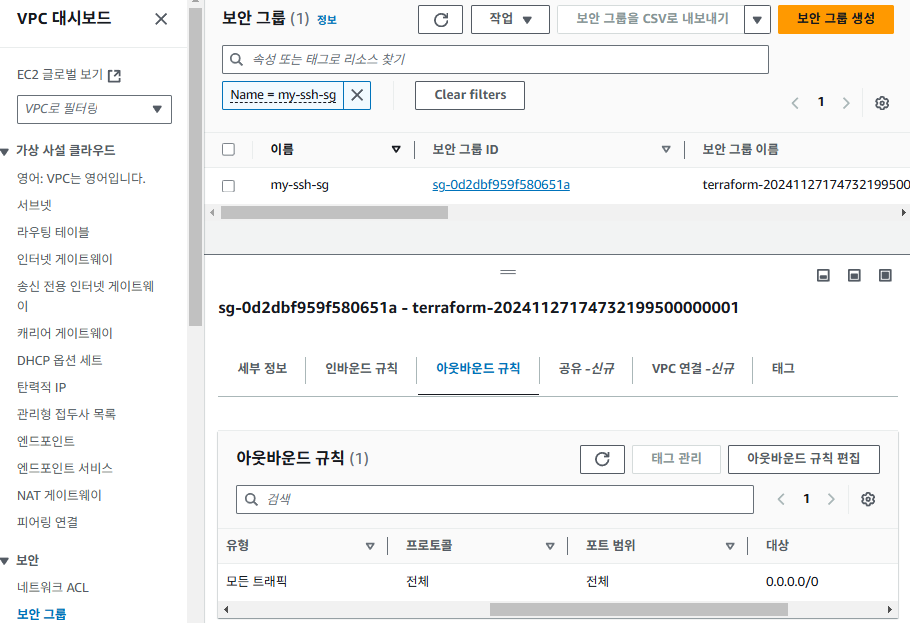

}② 보안 그룹 생성 확인

'Terraform > [인프런] 아키텍처와 함께하는 Terraform' 카테고리의 다른 글

| [실습] ⑦ Terraform을 활용한 EIP 생성 후 EC2 인스턴스 SSH로 접근하기 (0) | 2024.12.02 |

|---|---|

| [실습] ⑥ Terraform을 활용한 Key Pair와 EC2 인스턴스 생성하기 (0) | 2024.12.02 |

| [실습] ④ Terraform을 활용한 IGW, Route Table, Public Subnet 생성하기 (0) | 2024.11.28 |

| [실습] ③ Terraform을 활용한 VPC 생성하기 (0) | 2024.11.27 |

| [실습] ② 단일 Tier Architecture 그려보기 (0) | 2024.11.27 |